FUENTE: INFOBAE.

Nombres completos, correo, ubicación y tipo de dispositivo que usan son algunos de los datos que se entregan

Las aplicaciones de edición de fotografías, especialmente aquellas que ofrecen funciones vinculadas con inteligencia artificial, se han popularizado en los últimos meses y el uso de cada una, ya sea de manera gratuita o de pago, requiere no solo de su instalación en los dispositivos de las personas sino también, del permiso a la galería de fotos o a la cámara del smartphone.

Sin embargo, aunque estos permisos son requeridos, las aplicaciones no solo pueden acceder a los datos de los dispositivos, sino a más información relacionada con el usuario y, en ocasiones, se utilizan estos datos con otros fines.

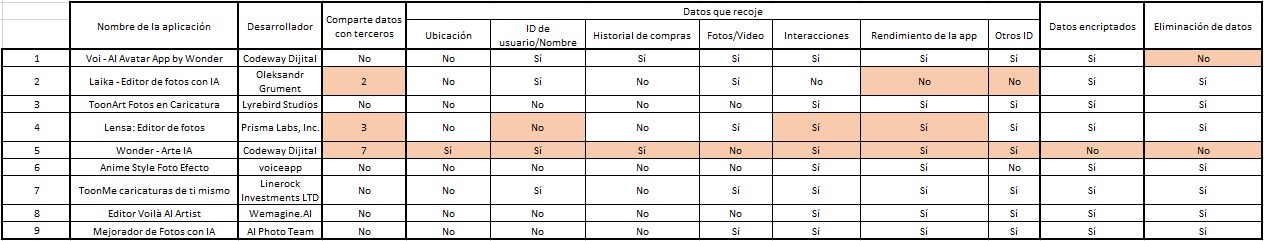

Infobae analizó nueve aplicaciones al azar con el objetivo de conocer qué tipo de datos se comparten y en qué son utilizados, para determinar si estos datos podrían eventualmente llevar a peligros de ciberseguridad.

Estas son: “Voi – AI Avatar App by Wonder”, “Laika – Editor de fotos con IA”, “ToonArt Fotos en Caricatura”, “Lensa: Editor de fotos”, “Wonder – Arte IA”, “Anime Style Foto Efecto”, “ToonMe caricaturas de ti mismo”, “Editor Voilà AI Artist” y “Mejorador de Fotos con IA”.

Aplicaciones de edición de fotos con inteligencia artificial tienen acceso a información de los usuarios. (Cuadro: Infobae)

Aplicaciones de edición de fotos con inteligencia artificial tienen acceso a información de los usuarios. (Cuadro: Infobae)

Diferencia entre datos recopilados y datos compartidos

Una de las características de las aplicaciones que fueron analizadas por Infobae es que Play Store hace una diferencia entre los datos que son recogidos por la aplicación con la finalidad de brindar un mejor servicio y los datos que son compartidos con terceros con fines comerciales o de otro tipo.

“Laika – Editor de fotos con IA” es un ejemplo de una aplicación que no accede directamente a los datos de un dispositivo para poder compartirlos con terceros. Esta no recopila la información relacionada con el rendimiento y datos del dispositivo.

Como se puede ver en el cuadro de análisis de las aplicaciones hecho por Infobae, las aplicaciones pueden acceder a datos relacionados con: ubicación, identificación (correo, nombre o ID), historial de compras, fotos y videos, interacciones dentro de la aplicación o búsquedas, rendimiento de la aplicación y otros datos de identificación (tipo de dispositivo, datos de la cámara, etc.).

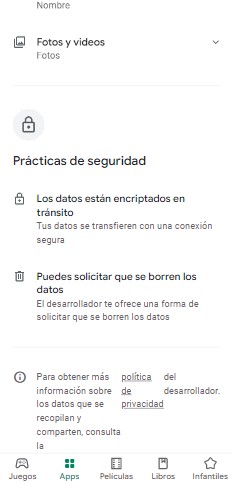

Google Play tiene una sección desde la que se puede acceder a las políticas de privacidad de una aplicación. (Captura)

Google Play tiene una sección desde la que se puede acceder a las políticas de privacidad de una aplicación. (Captura)

La información recogida por las aplicaciones, según las políticas de uso de datos y privacidad de cada una de ellas y a las que se puede acceder en la parte final de la página de la tienda Play Store, dice que es utilizada para que la aplicación “se comunique con usted enviándole anuncios, actualizaciones y alertas de seguridad, que podremos enviar a través de una notificación push, y respondiendo a sus solicitudes, preguntas y comentarios”, como indica ToonArt.

En otros casos, es para “mejorar los Servicios, personalizar los servicios y/o productos que le proporcionamos, ayudar con el desarrollo de nuestros productos y servicios”, entre otras funciones señaladas por la plataforma de ToonMe.

En todos los casos o al menos en la gran mayoría, esta información está encriptada, lo que implica que está protegida por medio de una conexión segura al momento de enviarse, además que se permite a cada persona el envío de una solicitud de eliminación de la información que fue recopilada o almacenada por los desarrolladores, lo que provee de cierta seguridad a los datos.

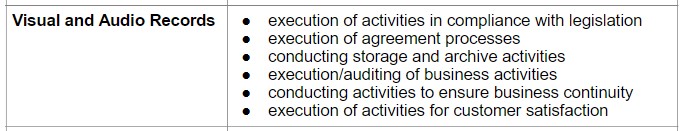

Sin embargo, el caso de “Wonder – Arte IA” es el más alarmante pues además de recoger en sus sistemas casi todos los datos indicados en el cuadro de análisis de Infobae, todas estas categorías son compartidas con terceros, no ofrecen transferencias de datos encriptadas y tampoco permiten que el usuario solicite la eliminación de sus datos, por lo que no puede hacer nada para evitar que estos sean utilizados con fines comerciales, incluidas las fotos que fueron subidas a sus sistemas.

Aplicaciones de edición de fotos con IA, Wonder, retiene la información de los usuarios para «realizar actividades que aseguren la continuidad del negocio». (Captura)

Aplicaciones de edición de fotos con IA, Wonder, retiene la información de los usuarios para «realizar actividades que aseguren la continuidad del negocio». (Captura)

Según la información que está disponible en sus políticas de uso de datos y privacidad, Wonder procesa esta información con el objetivo de “realizar actividades que aseguren la continuidad del negocio”, aunque no se hace mención alguna sobre a qué tipo de acciones se refieren, pero tienen que ver con “grabaciones visuales y de audio” que, unidas a la imposibilidad de retirar la información de la aplicación, puede no generar confianza entre los usuarios.

Se puede hackear los datos biométricos

Aún cuando Codeway, la empresa desarrolladora de la aplicación, afirme que “se compromete a adoptar todas las medidas técnicas y administrativas necesarias y a prestar la debida atención para garantizar la confidencialidad, integridad y seguridad de los datos personales” e incluya procesos como los antivirus, VPN, almacenamiento encriptado dentro de la compañía, entre otras, las imágenes y videos que son recopilados, esta información puede ser objetivos de ataques cibernéticos.

En estos casos, los datos biométricos de seguridad facial podrían verse comprometidos y, por lo tanto, los usuarios que almacenen datos en sistemas que requieran accesos con este tipo de servicios, podrían verse afectados en su seguridad cibernética. Según Domenic Molinaro, experto en ciberseguridad, “en algunos países se utilizan sistemas de seguridad biométricos para asegurar instalaciones. Otros países usan estos sistemas en cámaras de seguridad y videovigilancia, que es la aplicación más extendida”.

“Aunque los sistemas de seguridad biométricos son difíciles de hackear por su complejidad y no pueden ser descifrados como si fuesen una contraseña, sí pueden verse comprometidos”, asegura Molinaro. “La biometría atrae a los hackers que son dedicados y hábiles (…) una vez que estas son comprometidas, por robo o pérdida, los usuarios pueden estar en peligro para siempre”.

Las medidas de seguridad más efectivas para evitar ser víctimas de un uso ajeno de los datos biométricos es configurar procesos de autenticación en dos pasos en los dispositivos que se utilicen. Además, es posible reducir el riesgo de una filtración de datos usando softwares actualizados y asegurándose de tener un antivirus.